Un cyberpirate a revendiqué une intrusion dans plusieurs service d'Europol. L'agence européenne de lutte conte les criminalités a ouvert une enquête et tente de rassurer sur la portée de cette violation de données.

Get Started for FREE

Sign up with Facebook Sign up with X

I don't have a Facebook or a X account

|

Renseignements Stratégiques, Investigations & Intelligence Economique

Revue de presse (web) francophone des news du renseignement, investigation, nouvelles technologies, droit, sécurité ... Curated by Intelligence Economique, Investigations Numériques et Veille Informationnelle |

Your new post is loading...

Your new post is loading...

Il existe une fonctionnalité cachée dans les comptes Google des utilisateurs qui permet au géant de la technologie d'enregistrer discrètement leurs voix qu'il stocke pour d'autres utilisations.

Des chercheurs en sécurité viennent de révéler une vulnérabilité permettant de rendre tout réseau privé virtuel (VPN) inutilisable. Ils soupçonnent que cette faille existe depuis des années et que des acteurs malveillants le connaissent déjà.

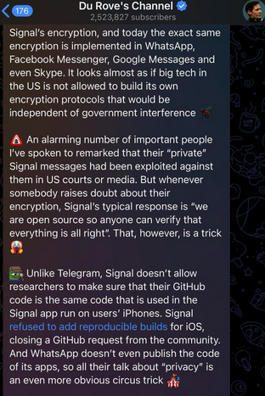

Dans le monde numérique d’aujourd’hui, la sécurité des applications de messagerie est une préoccupation majeure pour les utilisateurs. Récemment, une lutte acharnée pour la suprématie en matière de sécurité a éclaté entre deux géants de la messagerie chiffrée : Telegram et Signal. Cette bataille a pris une tournure intense lorsque Telegram a lancé une campagne agressive pour discréditer Signal, le présentant comme une application peu sûre.

Mini polémique dans le milieu du chiffrement. Elon Musk a affirmé que l’application de messagerie Signal, connue pour ses outils de protection de la vie privée, avait des « failles » qui la rendait dangereuse.

La préfecture de police de Paris met en garde les contribuables contre une nouvelle arnaque. Si vous recevez un courriel vous alertant d’une prétendue fraude fiscale, attention, cela est probablement un subterfuge pour vous soutirer de l’argent.

Quand la désinformation nous faire perdre de vue la réalité des conflits mondiaux. Pour en parler, Alain Juillet, président d’honneur de l’Académie de l’intelligence économique, était l’invité d’André Bercoff lundi 13 mai sur Sud Radio.

Dell a informé ses clients que l’un de ses portails connectés aux données utilisateurs exposait les commandes, les noms et les adresses ; tandis que des rapports indiquent que des données liées à l’incident sont désormais en vente sur le dark web.

L'identité et le visage de Dmitri Khoroshev viennent d'être révélés par les Etats-Unis, le Royaume-Uni et l'Australie. Le groupe de hackers dont il est le chef, Lockbit 3.0, a revendiqué notamment la cyberattaque d'ampleur qui a fait de gros dégâts dans le système informatique de l'hôpital de Cannes.

« Tout indique que l’on assistera cette année à une augmentation des cyberattaques basées sur des systèmes d’IA qui imitent à s’y méprendre les canaux de communication légitimes. Ainsi, les cybercriminels ne seront plus limités à la génération de texte, mais disposeront d’outils surpuissants de création vidéo et multimédia. »

Le célèbre hacker IntelBroker revendique la cyberattaque d'Europol, l'agence européenne de police criminelle. Il prétend détenir des données sensibles telles que le code source du site, classé FOUO (For Official Use Only).

Pendant huit ans, un escroc a vendu du matériel informatique contrefait et déguisé en d’authentiques produits de fournisseurs officiels. Il est parvenu à tromper l’armée américaine avec ses faux équipements.

Au-delà du cas emblématique des détections de piscines non déclarées chez les particuliers, l’utilisation de l’IA contre la fraude fiscale demeure modeste. Sa montée en puissance ne fait cependant aucun doute.

Hive Systems a publié son tableau annuel détaillant le temps requis pour craquer un mot de passe en fonction de sa longueur et de ses caractéristiques spécifiques. Explications.

Détective privé à Laval, Mathieu Dellière intervient dans le Grand Ouest, dont l'Orne. Il explique le quotidien et les rouages d'un métier qui de fantasmes et de clichés.

La signature scannée n'identifie pas son auteur et ne prouve pas son consentement aux obligations découlant de l'acte « signé ». C’est ce que la Cour de cassation indique dans un arrêt rendu le 13 mars 2024.

Les réseaux privés virtuels (VPN) jouissent d’une notoriété croissante, mais il existe des usages en ligne qui ne sont pas neutres. Certaines activités peuvent ainsi avoir des répercussions judiciaires. L’occasion de faire le point sur le cadre légal des VPN en France.

Selon plusieurs médias, le gouvernement soupçonne la Chine d’être derrière la cyberattaque. Pékin a rejeté ces accusations.

Avec cette astuce de l'application, vous pourrez savoir où se trouve votre contact en temps réel sans qu'il le sache. Voici les étapes à suivre.

Informations sur le 17ème Gala de l'IE

Inscriptions ouvertes : le nombre de places est limité, nous vous encourageons à vous inscrire au plus vite.

L'inscription des accompagnants d'un étudiant qui seront diplômés en date du 6 juin 2024 se fait en même temps que celle de l'étudiant.

A noter : le contrôle de sécurité à l'entrée de l'Ecole Militaire peut prendre du temps. Une pièce d'identité vous sera demandée.

Pour plus d’informations, visitez notre site internet : https://gala.aege.fr

Dans une décision inédite, un tribunal britannique a interdit à un homme de se servir des outils d’intelligence artificielle générative, pour une durée de cinq ans.

Des étudiants sont soupçonnés d’utiliser l’intelligence artificielle pour rédiger leurs travaux de session. Parfois même à l’insu de leurs coéquipiers. Faute d’outils pour détecter la triche, des professeurs reviennent aux bons vieux examens en classe… avec du papier et un crayon.

Que sont les règles d’entreprise contraignantes ? Les règles d’entreprise contraignantes (ou binding corporate rules (BCR) en anglais) désignent une politique de protection des données intra-groupe. Elles permettent aux entités liées de transférer des données personnelles hors de l'Union européenne. Il s’agit de l’un des outils de conformité prévus par le règlement général sur la protection des données (RGPD).

Un groupe de cybercriminels a publié, dimanche, un échantillon de données appartenant à des clients du géant français ENGIE, qui a été piraté. Certaines de ces données seraient sensibles.

L’enquêteur privé qui effectue des enquêtes sur des salariés, candidats à l’embauche, clients ou prestataires d’une société à partir d’informations en accès libre sur internet (réseaux sociaux, sites web, sites de presse régionale, annuaires, etc.) peut être condamné pour le délit de collecte déloyale de données à caractère personnel.

En effet, une telle collecte est déloyale lorsqu’elle s’effectue sans que les personnes concernées en soient informées.